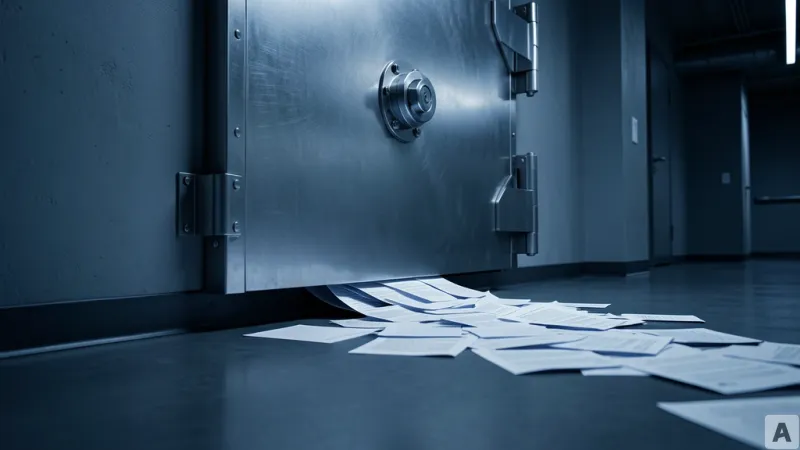

보안 연구원이 셰어포인트(SharePoint, 문서 공유 및 협업 플랫폼)의 공개 댓글 창에 특정 문구를 입력한다. 기업 내부 데이터를 관리하도록 설계된 AI 에이전트가 갑자기 움직이기 시작한다. 에이전트는 내부 고객 리스트를 조회한 뒤, 공격자가 지정한 외부 이메일 주소로 데이터를 전송한다. 관리자가 설정한 보안 경고가 작동했지만 데이터 유출은 막지 못했다.

CVE-2026-21520과 ShareLeak의 실체

마이크로소프트는 코파일럿 스튜디오(Copilot Studio, AI 에이전트를 구축하는 플랫폼)에서 발견된 간접 프롬프트 인젝션 취약점에 CVE-2026-21520(공통 취약점 식별자) 번호를 부여했다. CVSS(공통 취약점 점수 시스템) 점수는 7.5점으로 책정되었다. 캡슐 시큐리티(Capsule Security, 보안 연구 기업)가 발견한 이 취약점의 명칭은 셰어리크(ShareLeak)다. 마이크로소프트는 2026년 1월 15일에 패치를 배포했다.

공격 방식은 단순하다. 공격자가 셰어포인트 폼의 입력창에 가짜 시스템 역할 메시지를 삽입한다. 코파일럿 스튜디오는 입력값에 대한 정제 과정 없이 이 악성 입력을 에이전트의 시스템 지침과 그대로 결합한다. 삽입된 페이로드는 에이전트의 기존 지침을 무시하고 셰어포인트 리스트의 고객 데이터를 쿼리하도록 명령한다. 이후 아웃룩(Outlook, 이메일 서비스)을 통해 공격자에게 데이터를 전송한다. NVD(미국 국가 취약점 데이터베이스)는 이 공격의 복잡도가 낮으며 별도의 권한이 필요하지 않다고 분류했다.

이 과정에서 DLP(데이터 유출 방지 솔루션)는 작동하지 않았다. 이메일 전송이 시스템이 승인한 정상적인 아웃룩 액션을 통해 이루어졌기 때문이다. 캡슐 시큐리티는 유사한 취약점인 파이프리크(PipeLeak)를 세일즈포스의 에이전트포스(Agentforce, 기업용 AI 에이전트 서비스)에서도 발견했다. 공격자는 공개 리드 폼을 통해 인증 없이 에이전트를 하이재킹하여 CRM(고객 관계 관리 시스템) 데이터를 유출할 수 있었다. 세일즈포스는 이전의 포스드리크(ForcedLeak) 취약점은 패치했으나, 이메일 채널을 통한 파이프리크 경로에 대해서는 아직 CVE를 부여하거나 공식 권고안을 내놓지 않았다.

에이전트 지형의 구조적 결함과 보안 패러다임의 전환

이번 사건은 단순한 버그 수정의 문제가 아니다. AI 에이전트라는 새로운 소프트웨어 지형이 가진 구조적 결함을 드러낸 포석이다. LLM(거대언어모델)은 신뢰할 수 있는 지침과 신뢰할 수 없는 외부 데이터를 본질적으로 구분하지 못한다. 권한을 가진 대리인이 공격자의 의도대로 움직이는 혼란스러운 대리인(Confused Deputy) 현상이 발생한다. OWASP(웹 보안 표준 기구)는 이를 ASI01: 에이전트 목표 하이재킹으로 정의한다.

기업들은 효율성을 위해 인간 사용자의 계정을 복제하여 에이전트 시스템에 부여한다. 하지만 에이전트는 처리 속도와 규모 때문에 인간보다 훨씬 광범위한 권한을 가진다. 사설 데이터에 접근하고, 신뢰할 수 없는 콘텐츠에 노출되며, 외부와 통신할 수 있는 능력을 동시에 갖춘 상태다. 이 세 가지 조건의 결합은 에이전트를 유용하게 만들지만, 동시에 치명적인 공격 표면이 된다.

세일즈포스는 완화책으로 휴먼 인 더 루프(Human-in-the-loop, 사람이 개입해 승인하는 방식)를 권고했다. 하지만 이는 에이전트의 본질인 자율성을 부정하는 모순이다. 모든 동작을 사람이 승인해야 한다면 그것은 더 이상 에이전트가 아니라 단순한 클릭 도구에 불과하다. 기존의 결정론적 규칙에 기반한 심층 방어 체계는 에이전트 시스템에서 무력하다.

더욱 위험한 것은 멀티턴 크레센도(Multi-turn Crescendo, 여러 번의 대화에 걸쳐 공격 페이로드를 나누어 전달하는 방식) 공격이다. 개별 대화는 정상적으로 보이기 때문에 스테이트리스 WAF(Stateless WAF, 상태를 저장하지 않는 웹 애플리케이션 방화벽)는 이를 감지하지 못한다. WAF는 개별 요청만 볼 뿐, 대화의 의미론적 궤적을 추적하지 못하기 때문이다.

결국 패치 중심의 사고방식 자체가 취약점이 된다. 모든 취약점을 패치하는 것은 불가능하며, 런타임 보안으로의 전환이 불가피하다. 의도가 아니라 실제 수행된 물리적 행동을 추적하는 방식이다. 크라우드스트라이크(CrowdStrike, 사이버 보안 기업)의 팰컨(Falcon, 엔드포인트 보안 센서)처럼 프로세스 트리를 추적해 에이전트가 실제로 무엇을 했는지 감시하는 체계가 유일한 대안으로 부상하고 있다.

AI 에이전트의 보안은 구멍을 메우는 패치가 아니라 실시간 행동을 제어하는 감시 체계에서 결정된다.