회사 내부의 기밀 데이터가 담긴 데이터베이스에 AI 에이전트를 연결해야 하는 상황을 가정해 보자. 보안 팀은 절대 외부 인터넷에 문을 열어줄 수 없다고 하고, 개발자는 매번 복잡한 네트워크 설정을 수동으로 잡느라 배포 시간이 계속 늦어진다.

Amazon Bedrock AgentCore Gateway의 작동 방식과 구성 요소

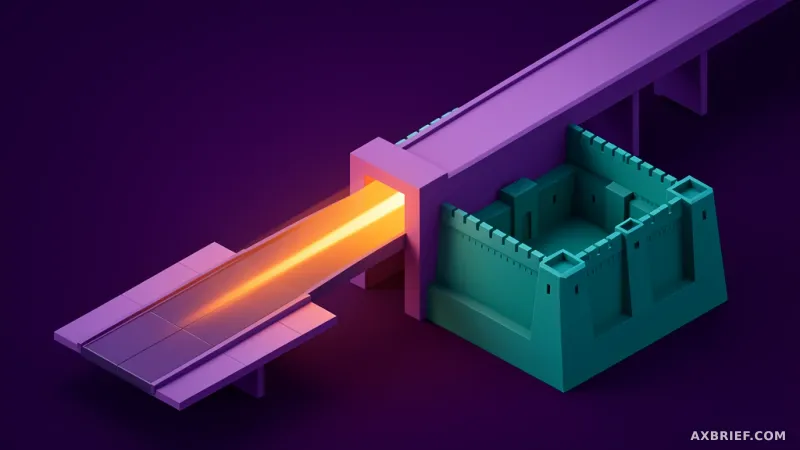

Amazon Bedrock AgentCore Gateway(AI 에이전트의 외부 연결을 관리하는 관문)는 Amazon VPC(가상 사설 클라우드 네트워크) 경계 뒤에 숨겨진 내부 API나 데이터베이스에 안전하게 접근하는 기능을 제공한다. 이 시스템은 MCP(모델 컨텍스트 프로토콜, AI 모델이 외부 도구와 소통하는 표준 방식) 서버를 공인 인터넷에 노출하지 않고도 배포할 수 있게 설계되었다. 핵심은 Resource Gateway(내부망 진입점)가 사용자의 VPC 내 서브넷마다 ENI(탄력적 네트워크 인터페이스, 가상 서버에 붙이는 가상 랜카드)를 하나씩 생성해 통로를 만드는 것이다.

Resource Configuration(자원 설정)은 Gateway가 접근할 수 있는 특정 도메인 이름이나 IP 주소를 정의해 전체 네트워크가 아닌 딱 필요한 지점만 연결하도록 제한한다. 여기에 Service Network Resource Association(서비스 네트워크 자원 연결) 과정이 추가되면 AgentCore Gateway 서비스가 실제 내부 엔드포인트를 호출할 수 있는 권한을 갖게 된다. 이 구조를 통해 사용자는 내부 Amazon API Gateway(API 관리 서비스) 엔드포인트에 연결하거나, Amazon EKS(쿠버네티스 관리형 서비스) 위에서 돌아가는 MCP 서버와 통합하고, 폐쇄적인 REST API(웹 표준 통신 방식)에 접근할 수 있다. Resource VPC(자원이 위치한 네트워크)는 Gateway 계정과 같을 수도 있고, 서로 다른 AWS 계정에 있을 수도 있다.

관리형과 자가 관리형 모드의 선택 기준

예전에는 네트워크 경로를 하나하나 수동으로 지정해야 했지만, 이제는 제어 수준에 따라 두 가지 모드 중 하나를 선택한다. Managed VPC Resource(관리형 VPC 자원) 모드를 선택하면 사용자는 VPC ID와 서브넷 ID, 보안 그룹 정보만 제공하면 된다. 나머지는 AgentCore Gateway가 자동으로 Resource Gateway를 생성하고 관리하며, 사용자는 읽기 전용 권한으로 상태만 확인한다. 쉽게 말하면 호텔의 올인클루시브 서비스처럼 AWS가 모든 설정을 알아서 해주는 방식이다.

반면 Self-managed Lattice Resource(자가 관리형 래티스 자원) 모드는 사용자가 직접 VPC Lattice(서비스 간 연결을 단순화하는 네트워크 서비스)의 Resource Gateway와 설정을 먼저 만든 뒤 이를 AgentCore Gateway에 연결하는 방식이다. 이 방식은 ENI당 IPv4 주소 개수나 서브넷 배치, 보안 그룹 규칙을 세밀하게 조정할 수 있다. 특히 AWS RAM(리소스 액세스 관리자, 계정 간 자원 공유 도구)을 통해 다른 계정과 자원을 공유해야 하는 복잡한 기업 환경에서 필수적이다. 비유하자면 사용자가 직접 설계도를 그리고 자재를 고르는 맞춤형 건축 방식과 같다.

개발자가 체감하는 가장 큰 차이는 제어권과 가시성이다. 관리형 모드는 빠른 배포에 유리하고, 자가 관리형 모드는 네트워크 보안 정책이 엄격한 환경에서 연결 권한을 직접 회수하거나 관리하는 데 적합하다.

이제 AI 에이전트의 성능 경쟁은 모델의 지능을 넘어, 기업의 폐쇄적인 내부 데이터에 얼마나 안전하고 빠르게 접근하느냐의 인프라 싸움으로 옮겨갔다.