보안 담당자가 report.pdf라는 파일을 열었다. 하지만 내부 데이터는 실행 가능한 스크립트였다. 확장자만 바꾼 위조 파일은 기존의 단순 필터링 시스템을 쉽게 통과한다.

Magika 1.0.2와 OpenAI 기반 분석 체계

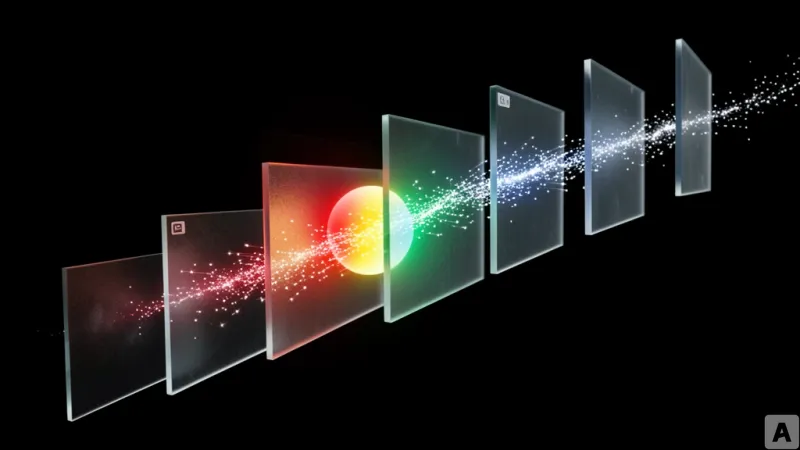

Magika(딥러닝 기반 파일 유형 탐지 도구)와 OpenAI의 언어 모델을 결합한 워크플로우가 제시됐다. 이 시스템은 파일 이름이나 확장자가 아닌 raw bytes(가공되지 않은 이진 데이터)를 직접 분석해 파일 유형을 분류한다.

분석 과정은 라이브러리 설치와 OpenAI API 연결에서 시작한다. Magika는 예측 모드와 신뢰도 설정을 통해 입력값이 모호할 때의 대응 방식을 결정한다. 시스템은 배치 스캐닝(여러 파일을 한꺼번에 처리하는 방식)을 통해 대량의 파일을 동시에 처리하며, 탐지된 결과를 구조화된 JSON(데이터 교환 표준 형식) 리포트로 생성한다.

보안 파이프라인에서는 파일의 실제 유형과 기대 확장자를 비교해 허용, 플래그, 차단 여부를 결정한다. 포렌식(디지털 증거 분석) 단계에서는 SHA-256(파일의 고유 지문을 만드는 해시 함수) 접두사와 MIME type(인터넷에서 파일 형식을 정의하는 표준)을 검사해 침해 지표를 생성한다.

또한 코드와 설정 파일이 섞인 저장소 데이터를 분석해 전체적인 구성 분포를 파악한다. Magika가 판별한 파일 그룹과 라벨을 기반으로 GPT가 해당 저장소의 성격과 유지보수 관점의 우려 사항을 도출한다. 분석 모델은 파일의 앞부분 일부 바이트만으로도 정체성을 판별하며, 이때의 신뢰도 수치를 함께 제공한다.

바이트 탐지에서 비즈니스 리스크 해석으로의 전환

기존의 파일 분석은 확장자 기반의 단순 분류나 정적인 시그니처 매칭에 의존했다. 공격자가 확장자를 조작하면 탐지망을 벗어나는 구조적 한계가 있었다. Magika는 딥러닝 모델을 통해 파일의 실제 정체성을 바이트 수준에서 판별해 이 지형을 바꾼다.

더 중요한 지점은 기술적 데이터의 해석 방식이다. 기존 시스템은 MIME type 불일치라는 기술적 결과만 내놓았다. 이번 파이프라인은 이 결과를 OpenAI로 전달해 공격자가 PDF로 위장한 악성 코드를 유포하려 함이라는 구체적인 보안 인사이트로 변환한다.

이는 보안 관제(SOC, 보안 운영 센터)의 운영 효율을 극대화하는 포석이다. 저수준의 바이트 탐지 결과가 고수준의 경영진 보고서로 즉시 연결된다. 분석가의 수동 개입 없이도 기술적 팩트가 비즈니스 리스크로 치환되는 자동화 경로가 확보된 셈이다.

파일 분석의 가치는 단순한 분류에서 맥락 이해로 이동한다. 기술적 지표를 비전문가인 의사결정권자가 이해할 수 있는 언어로 번역하는 과정이 파이프라인 내에 통합됐다.

이제 보안의 핵심은 무엇을 찾아내느냐가 아니라, 찾아낸 것을 어떻게 해석해 빠르게 의사결정 하느냐의 싸움으로 옮겨갔다.